TokenIM是当前一款非常流行的即时通讯和社交应用,广泛应用于个人和企业的沟通中。然而,随着其用户量的增加,恶意授权问题也随之而来。用户的个人信息、沟通内容、甚至与工作相关的机密信息都有可能受到侵害。本篇文章将深入探讨TokenIM的恶意授权现象及其解决策略。

#### TokenIM恶意授权的概念恶意授权是指在未获得用户明确同意的情况下,通过某些方式对TokenIM账户的权限进行不当获取。攻击者往往利用社交工程手段、木马程序或者钓鱼网站等多种方式获取用户的授权信息。

恶意授权的方式有很多,其中最常见的是钓鱼攻击。攻击者通过伪造TokenIM登录页面,诱导用户输入其账号和密码,从而获得用户的授权。此外,恶意软件也可能在用户不知情的情况下获取TokenIM的访问权限。

#### 恶意授权的影响个人用户通常面临信息泄露的风险,攻击者获取用户的聊天记录、个人资料等私密信息,甚至可能进行财务诈骗。大多数恶意授权行为不易被察觉,用户可能在多年后才发现其账户已经被滥用。

企业用户的影响则更为严重,恶意授权可能导致机密商业信息的泄露,导致竞争对手获得信息优势。此外,如果用户在企业环境中使用TokenIM,恶意授权可能引发整个企业的网络安全危机,影响公司声誉和财务状况。

#### 防范恶意授权的方法保护TokenIM账户的第一步是增强安全措施。用户应定期更改密码,并确保密码具有足够的复杂性。此外,避免在公共场所的自由网络下登录TokenIM,以防止被不法分子截获。

TokenIM本身提供了一个应用程序授权管理工具,用户可以定期检查哪些应用程序被授权访问TokenIM账户。对于不再使用的应用程序,应该及时撤销其权限,降低隐患。

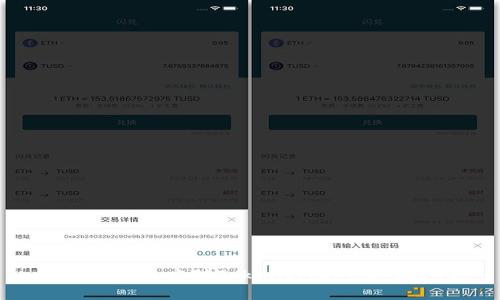

#### 处理恶意授权后的措施当用户察觉到可能的恶意授权后,第一时间需要做的便是修改TokenIM账户的密码。为了强化账户安全,用户可以考虑实施双重身份验证。

在尝试自行修复后,如果用户依然无法解决问题,最好联系TokenIM的客户服务进行支持与协助。他们可以提供特定的指导方案以恢复用户的账户安全。

#### 技术手段的预防措施双重身份验证是当前最有效的保护措施之一。即使攻击者获取了用户的密码,若没有第二道验证,依然无法登录账户,从而有效降低恶意授权的风险。

建议用户定期监控账户的活动情况,例如,是否有异常登录记录、是否有不明的消息发送等。若发现异常,需立即采取措施。

#### 总结与建议用户的安全知识水平在面对恶意授权时起着关键作用。用户应定期参加安全意识培训,了解各种网络安全威胁,增强防范意识。

在网络安全领域,相关技术和威胁不断发展。用户应定期学习新发布的安全知识和技巧,以确保自身的TokenIM账户始终处于安全状态。

### 相关问题及详细介绍 1. **如何识别TokenIM账户受到恶意授权的迹象?**识别TokenIM账户受到恶意授权的迹象通常涉及观察账户行为和活动。用户应关注以下几个方面:

如果用户发现这些迹象,强烈建议他们立即更改密码和其他安全措施,并联系TokenIM客服。

2. **TokenIM恶意授权的法律责任和后果是什么?**根据不同国家/地区的法律,恶意授权可能涉及多种法律责任。这包括但不限于侵犯个人隐私权、计算机犯罪法、网络诈骗等法律。若被发现实施恶意授权行为的个人或团伙,可能面临刑事起诉和民事赔偿的风险。

此外,如果恶意授权导致被害人经济损失,受害人还可以通过法律途径追讨损失,甚至能够控告责任人。因此,恶意授权不仅对受害者造成心理伤害,也可能对违法者的未来产生巨大影响。

3. **如何通过设置增强TokenIM账户的安全性?**增强TokenIM账户的安全性可以从以下几个方面入手:

通过这些设置,用户能够有效提升账户的安全性,降低恶意授权的风险。

4. **TokenIM提供哪些工具帮助用户保护账户?**TokenIM为用户提供多种保护账户安全的工具:

这些工具为用户的账户安全提供了重要的保障。

5. **恶意授权发生后如何追踪和恢复账户?**如果用户怀疑自身TokenIM账户已经遭到恶意授权,满足以下步骤能够帮助其进行追踪和恢复:

这些步骤将有助于尽快恢复账户,减少潜在损失。

6. **预防TokenIM恶意授权的最佳实践是什么?**预防TokenIM恶意授权的最佳实践包括:

通过遵循这些最佳实践,用户可以最大程度地降低TokenIM恶意授权的风险,并巩固账户安全。

### 总结TokenIM作为一款广泛使用的通讯工具,虽然功能强大,但用户在享受便利的同时也需重视潜在的安全隐患。通过提高安全意识,了解恶意授权的影响,采取有效的防护措施,用户才能真正保护好自己的账户,确保信息的安全。

以上是关于TokenIM恶意授权问题的详细内容,希望能帮助用户更好地理解、应对和预防此类威胁。

leave a reply